일본 지자체 IT 장비 중국산 배제 이유 (feat. 화웨이, NSA)

며칠 전 일본 총무성 발표를 봤다. 전국 1,700여 개 지방자치단체가 쓰는 IT 기기를 정부 인증 제품으로 한정하겠다는 내용이었다. 이는 동시에, 중국산 장비를 모두 배제한다는 말이 되기도 한다. 2027년 여름부터 시행이다. 일본은 이렇게 움직이는데 우리는 뭘 하고 있나 생각하다가, 이야기를 거슬러 올라가 보기로 했다.

화웨이 백도어는 실재한다

화웨이 장비에 백도어가 있었다는 건 사실이다. 미국이 오래전부터 주장해온 내용이다. 실제로도 라우터와 방화벽 펌웨어에서 하드코딩된 관리자 계정, 숨겨진 포트, 인증 우회 경로 같은 취약점이 여러 차례 발견됐다. 여기까지는 논쟁의 여지가 없다.

문제는 그다음이다. 그걸 대체 어떻게 알아냈느냐다.

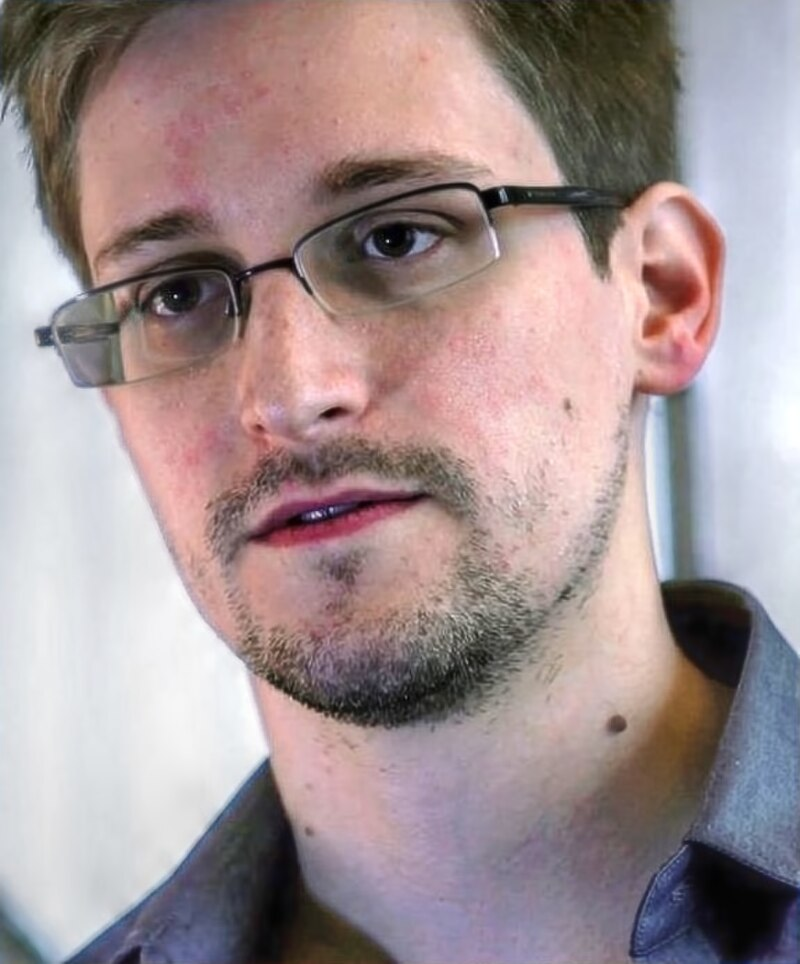

다큐 Prism (Praxis Films) 스틸 컷.

CC BY 3.0, via Wikimedia Commons. Source: Screenshot of the film Prism by Praxis Films.

2013년 에드워드 스노든이 공개한 문서에 'Shotgiant'라는 작전이 등장한다. NSA 산하 TAO(Tailored Access Operations) 조직이 2007년부터 진행한 프로젝트다. 타깃은 중국 선전에 본사를 둔 화웨이였다. 2014년 뉴욕타임스와 슈피겔 공동 보도에 따르면 NSA는 2010년경 화웨이 본사 서버에 침투해 창업자 런정페이 이메일까지 열람하고 있었다.

작전 목적은 둘이었다. 하나는 화웨이와 인민해방군의 연결고리를 확인하는 것이었다. 다른 하나는 노골적이었다. 화웨이 장비 소스코드를 확보해 NSA가 활용할 수 있는 백도어를 직접 심는 것이었다. 조작된 장비가 미국 제품을 사지 않는 나라로 수출되면 그 나라 통신망을 감청할 수 있기 때문이다. NSA 내부 문서에 이런 문장이 있다. "우리 타깃 상당수가 화웨이 장비를 사용한다. 이를 어떻게 활용할지 알아야 한다."

여기서 상황이 복잡해진다. 화웨이 펌웨어에 취약점이 있었던 건 사실이다. 그러나 그 취약점을 가장 먼저 발견하고 활용한 쪽도 NSA였다. 그 위에 추가 접근 수단을 얹었을 가능성도 배제할 수 없다. 2020년 미국이 화웨이 장비 백도어를 문제 삼으며 제시한 근거 상당수도 이 시기 수집 자료에 기반한다. 발견된 백도어가 화웨이가 의도적으로 심은 것인지, NSA가 개입한 결과인지 외부에서 구분할 수 있는가. 현실적으로 불가능에 가깝다.

NSA 스파이 카탈로그에 화웨이 제품 이름이 있었다

유출 문서를 보면 NSA는 화웨이 장비를 대상으로 한 공격 도구를 체계적으로 정리해뒀다. IEEE Spectrum이 정리한 NSA 카탈로그에는 'Headwater'가 등장한다. 화웨이 라우터 부트 ROM에 영구적으로 심는 백도어 임플란트다. 방화벽용 변형은 'Halluxwater'다. NSA와 CIA가 공동 운용한 화웨이 공격 툴셋은 'Turbopanda'라는 이름이다. 감염 방식은 원격 삽입과 업데이트 위장이 있었고, 배송 중 물리적 개입까지 있었다.

PLA 연결고리는 끝내 나오지 않았다

2010년까지 문서에서는 화웨이와 중국 군의 직접 연결을 증명하는 자료가 나오지 않는다. 수년간 침투했지만 결정적 연결고리는 찾지 못했다. 남은 건 공격 도구와 접근 경로뿐이었다. 중국 국가안전부는 2023년 9월 NSA의 화웨이 해킹을 공식 확인했다. 스노든 폭로 10년 만이었다.

Shotgiant 이후 서방은 전략을 바꿨다

이 지점에서 서방의 논리는 복잡해진다. 중국산 장비가 위험하다는 주장 자체는 틀리지 않는다. 중국 국가정보법이 자국 기업에 국가 정보 제공 의무를 부과한다는 점도 사실이다. 그러나 그 경고의 상당 부분이 NSA의 실제 행동을 근거로 한다는 점에서, "우리는 깨끗하고 저쪽만 문제다"라는 구도는 무너졌다. 이후 화웨이 라우터에서 하드코딩 마스터 패스워드 같은 백도어가 반복적으로 발견됐지만, 그것이 제조사 의도인지 NSA가 남긴 흔적인지 구분하는 건 여전히 어렵다.

각국은 전략을 바꿨다. 특정 국가를 이름으로 배제하지 않는다. 대신 제품 단위로 검증 가능한 기준을 세운다. 영국 PSTI법, 미국 Cyber Trust Mark, EU CRA법, 일본 JC-STAR가 비슷한 시기에 비슷한 구조로 등장한 이유다.

일본 총무성이 4월 20일 확정한 방침

총무성이 2026년 4월 20일 방침을 공식 확정했다. 전국 1,700여 개 지자체가 쓰는 IT 기기를 정부 인증 제품으로 한정한다. 기존 장비에 대한 안전성 검사도 함께 진행한다. 대상은 PC, 서버, 통신 장비, 클라우드 소프트웨어까지다. 닛케이 보도는 운용 개시를 2027년 여름으로 못 박았다.

한국 언론은 이를 "중국산 배제"로 요약했다. 틀린 말은 아니다. 그러나 핵심은 특정 국가를 이름으로 배제한 데 있지 않다. 판단 기준 자체를 바꿨다는 데 있다.

핵심 장치는 JC-STAR다

일본이 도입한 보안 인증 체계다. IoT 제품에 ★1부터 ★4까지 등급을 매긴다. ★1과 ★2는 제조사 자기 선언에 가깝다. ★3과 ★4는 제3자 기관이 소스코드, 공급망, 업데이트 체계까지 검증한 뒤에야 받을 수 있다. IPA 공식 자료는 ★3과 ★4를 "정부기관, 중요 인프라 사업자, 지방공공단체"용으로 규정한다.

규정 어디에도 특정 국가를 금지한다는 문구는 없다. 그러나 이 수준의 검증을 통과하기 어려운 기업은 자연스럽게 시장에서 배제된다. 화웨이, ZTE, 하이크비전 같은 중국 기업이 제3자 기관에 펌웨어와 소스코드를 공개하고 검증을 받는 절차를 거치기는 현실적으로 어렵다.

6월 성령 개정은 그간 총무성 가이드라인 권고에 머물렀던 JC-STAR 라벨 확인을 지자체 조달 의무로 끌어올리는 작업이다.

왜 하필 지금 지방까지 확대됐나

기술적 이유가 크다. 일본은 지자체 20개 기간업무 시스템을 공통 규격으로 표준화하고 '가버먼트 클라우드'로 통합하는 작업을 진행 중이다. 주민기록, 지방세, 복지 업무가 모두 공통 규격으로 묶인다. 이 구조에서는 한 지자체의 취약점이 전국 시스템으로 파급된다. 총무성이 "지자체에 대한 공격이 정부 전체로 파급될 개연성이 높다"고 밝힌 이유가 여기 있다.

공격자는 가장 약한 지점을 노린다. Shotgiant도 같은 원리로 작동했다. 중앙과 지방을 구분하는 낡은 방식은 무의미해지고 있다.

한국은 여전히 당위 수준에 머물러 있다

한국 상황은 다르다. 사건이 터지면 기관 단위로 찔끔찔끔 움직인다.

숫자로 본 한국 현실

2024년 국정감사 당시 방통위가 제출한 자료 기준, 국내산으로 위장한 중국산 CCTV 약 3만 대가 국가 주요 시설, 군부대, 지자체, 공기업에 깔려 있었다. 같은 해 국정원 전수조사에서는 미국·EU·일본 제재 대상 중국 업체 IT 장비 약 3만 2천 대가 공공기관 8,500여 곳에서 사용 중이었다. 일부 기상관측 장비에서는 백도어 칩과 악성코드까지 발견됐다.

2025년 11월 한국전력은 보유 CCTV 2만 1,216대 중 중국산 3,663대를 2029년까지 전량 교체한다고 발표했다. 교체 후에는 TTA 인증 제품을 우선 설치한다.

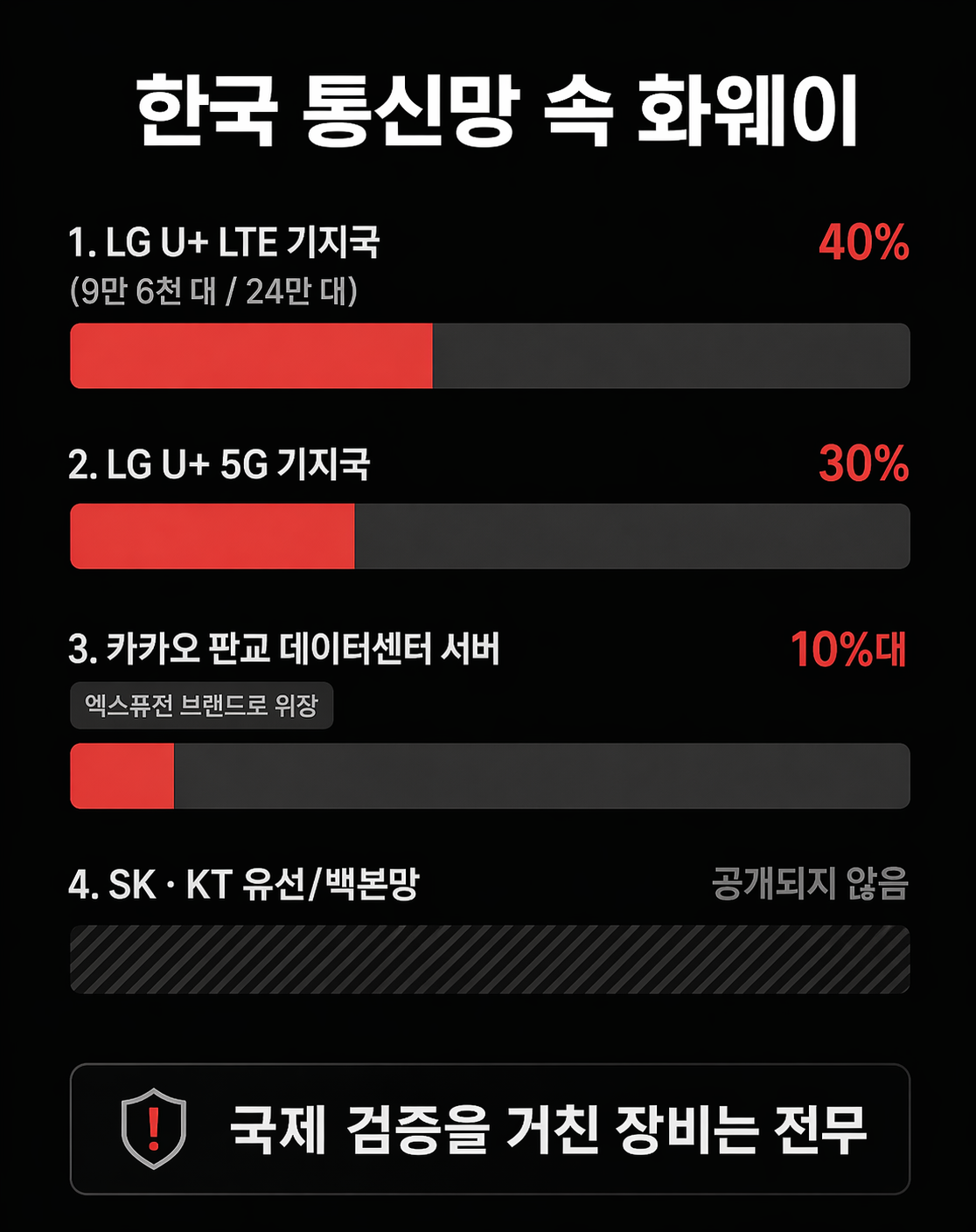

통신망은 더 심각하다

통신 쪽은 말할 것도 없다. LG유플러스 LTE 기지국 24만 개 중 9만 6천 개가 화웨이 장비다. 전체의 40%다. 5G 기지국도 화웨이 비중이 약 30%에 이른다. 서울 강북, 경기 북부, 강원도 일대 통신망은 사실상 화웨이 위에서 돌아간다. SK텔레콤과 KT도 유선망과 백본망에 화웨이 장비를 쓴다. 카카오 판교 데이터센터에는 '엑스퓨전'이라는 이름으로 위장한 화웨이 서버가 10%대 비중으로 들어가 있다는 보도까지 있었다.

이 장비들에 뭐가 들어있는지 아무도 모른다. 검증 체계가 없다.

현 정부는 오히려 뒤로 가고 있다

이 숫자 앞에서 현 정부는 아무 말이 없다. 이재명 정부 들어서는 국정원 사이버 보안 권한을 오히려 축소하는 방향의 입법 논의가 이어지고 있다. 윤석열 정부 시절에도 속도가 빠르진 않았다. 그러나 최소한 국정원 전수조사와 기관별 권고라는 행정 움직임은 있었다. 지금은 그마저도 보이지 않는다.

일본은 조달 규칙 자체를 고친다. 신규 도입과 기존 장비 점검을 동시에 돌린다. 기준은 성령으로 일괄 적용된다. 한국은 한전, 군, 공공기관이 제각각 움직인다. 움직이는 단위가 다르고 속도가 다르다.

2027년 여름에 일본이 도달하려는 지점

일본이 2027년 여름까지 만들려는 상태는 단순하다. 지자체에서 장비를 살 때 따지는 기준이 "어느 나라 제품인가"가 아니라 "보안 인증을 통과했는가"로 바뀐다. 담당자가 확인하는 건 국적이 아니라 등급이다. 별의 개수다.

일본 JC-STAR ★1은 2026년 1월부터 영국 PSTI법 기술요건을 통과한 것으로 인정된다. 싱가포르, 미국, EU와도 상호 승인 협상이 진행 중이다. 일본이 만든 라벨이 국제 기준의 한 축으로 들어갔다. 여기 올라타지 못한 공급자는 선진 시장 접근이 구조적으로 막힌다.

제도 없이 안보 없다

Shotgiant 이후 10년 넘게 이어진 논쟁이 도달한 지점이 여기다. 한국은 아직 이 질문을 제도로 정리하지 못했다. 일본의 이번 조치와 2027년 이후 운영 결과가 나올 때쯤이면, 한국 공공기관이 쓰는 장비가 국제 기준에서 어디에 서 있는지가 드러날 것이다.

그때는 이미 늦다. 안보는 구호로 지키는 게 아니라 제도로 지킨다. 이 간단한 사실을 현 정부는 아직 배우지 못한 것 같다.

댓글

아직 댓글이 없습니다.

로그인하면 댓글·투표·북마크를 사용할 수 있어요.